P2SクライアントからDB@AWSに接続 (2026/02/26)

P2SクライアントからDB@AWSに接続 (2026/02/26)

https://www.ateam-oracle.com/connect-to-dbaws-from-p2s-clients

投稿者: Vinoth kumar Ashok | Sr. Cloud Network Architect

はじめに

組織がマルチクラウド・アーキテクチャを採用するにつれ、Oracle Databaseへの安全なアクセスは、パフォーマンスや拡張性と同様に重要になります。開発者や運用担当者が、データベースのエンドポイントをパブリック・インターネットに公開することなく、リモート・クライアントからOracle Database@AWS(OCI DB@AWS)にアクセスできるようにすることが、共通の要件となっています。

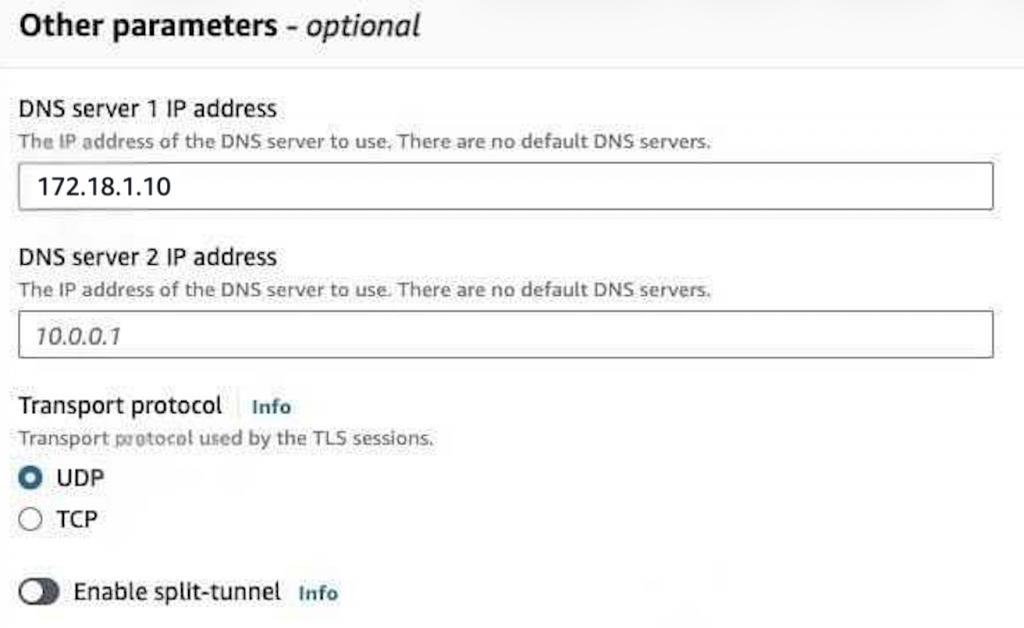

AWSでは、このリモートアクセスパターンは、多くの場合、AWS Client VPNを使用して実装されます。これは、AWSリソース(および接続されたオンプレミスネットワーク)への安全なアクセスを可能にする、マネージド型のクライアントベースのVPNサービスです。AWS Client VPNを使用すると、ユーザーはOpenVPNベースのVPNクライアントを使用して、事実上あらゆる場所から接続でき、プライベートネットワークへの制御された暗号化されたパスを提供します。

この記事では、AWS Client VPN を使用して OCI DB@AWS デプロイメントに接続する方法について説明し、ネットワークの基礎、推奨されるアクセスパターン、よくある落とし穴について説明します。

OCI DB@AWS データベースはプライベート AWS VPC にデプロイされるため、接続はプライベートルーティング、最小権限アクセス、エンドツーエンドの暗号化を中心に設計する必要があります。

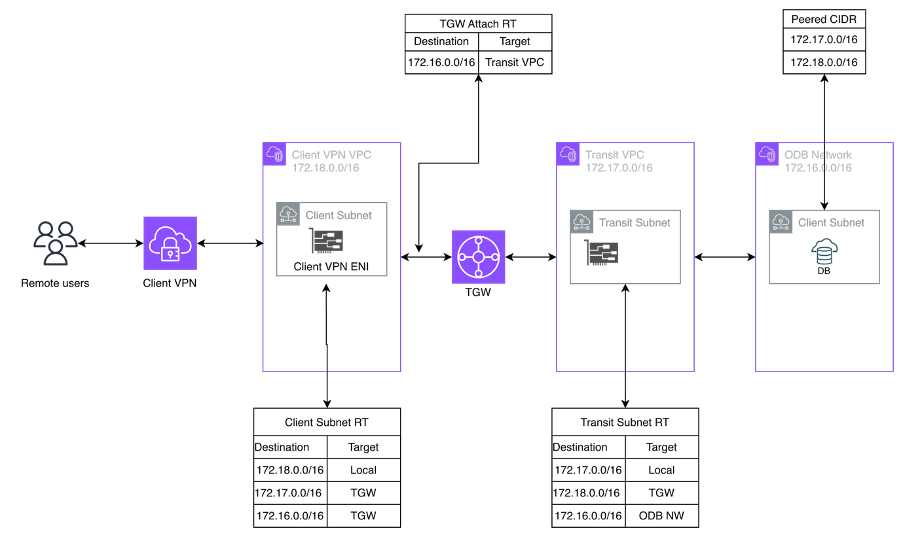

アーキテクチャ

前提条件

OCI DB@AWS デプロイメントに向けて AWS でルーティングを構成する前に、オンプレミス環境またはクライアントマシンから AWS への AWS クライアント VPN 接続がすでにセットアップされ、機能していることを確認します (つまり、VPN セッションを確立し、ターゲット VPC 内の少なくとも 1 つのプライベート リソースにアクセスできる必要があります)。

AWS クライアント VPN のセットアップと構成の手順については、ご使用の環境/認証モデルの公式ドキュメントを参照してください。

注記

接続されたクライアントは、関連付けられたVPCサブネット内のリソースへのルートを既に継承しています。AWS Client VPNはソースNATを実行するため、接続されたクライアントからのトラフィックは、クライアントの元のIPではなく、Client VPNエンドポイントのENI IPアドレスから送信されているように見えます。

その結果、リモートユーザーが AWS Client VPN エンドポイントに接続すると、承認ルールによってアクセスが許可されている (およびセキュリティグループ/NACL などのセキュリティ制御によってトラフィックが許可されている) 限り、Client VPN に関連付けられたサブネットにルートがある任意の宛先に到達できるようになります。

環境

上の図に示すように、環境は右から左に構築します。

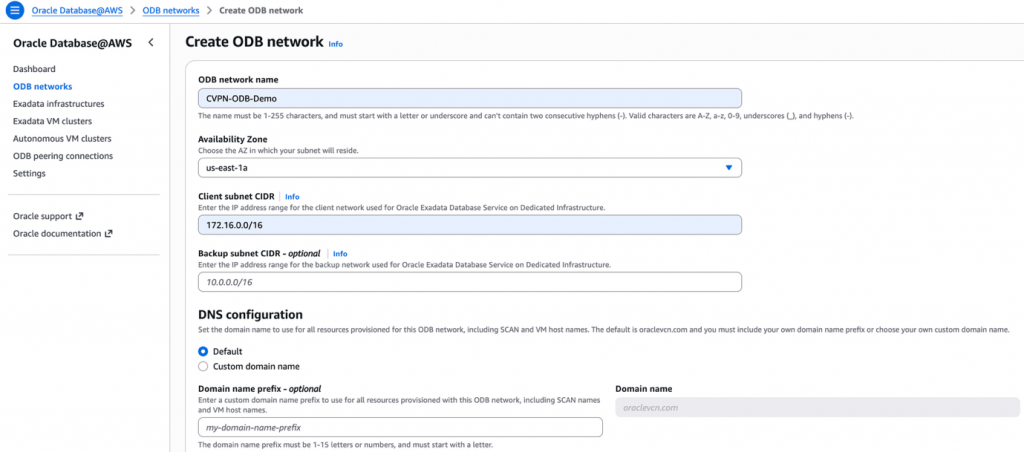

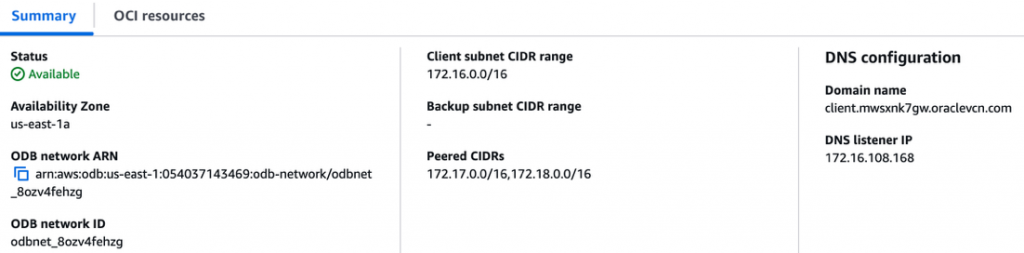

1. Oracle Database@AWS (ODB) ネットワークを作成する

2. Transit VPC とサブネットを作成します。

3. クライアント VPCは通常、 AWS クライアント VPNエンドポイント設定 の一部として作成 (または選択) されます 。

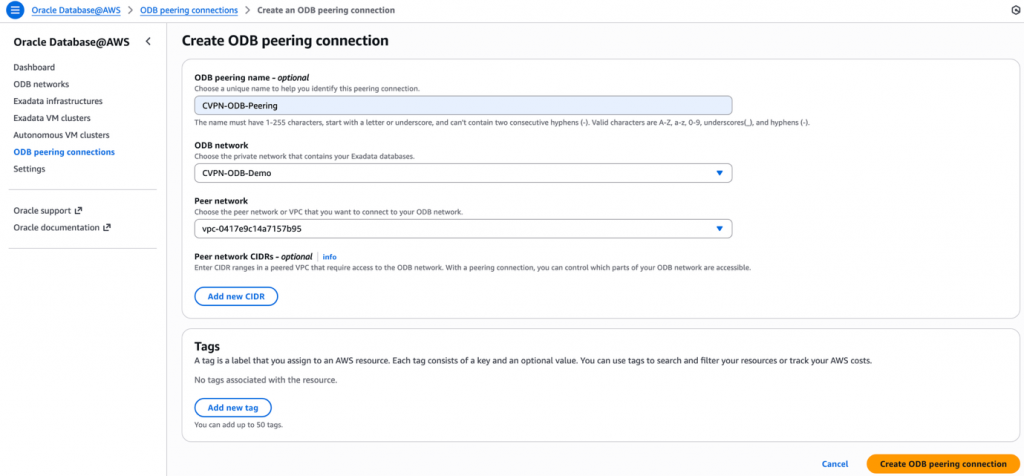

4. ODBピアリング接続を作成する

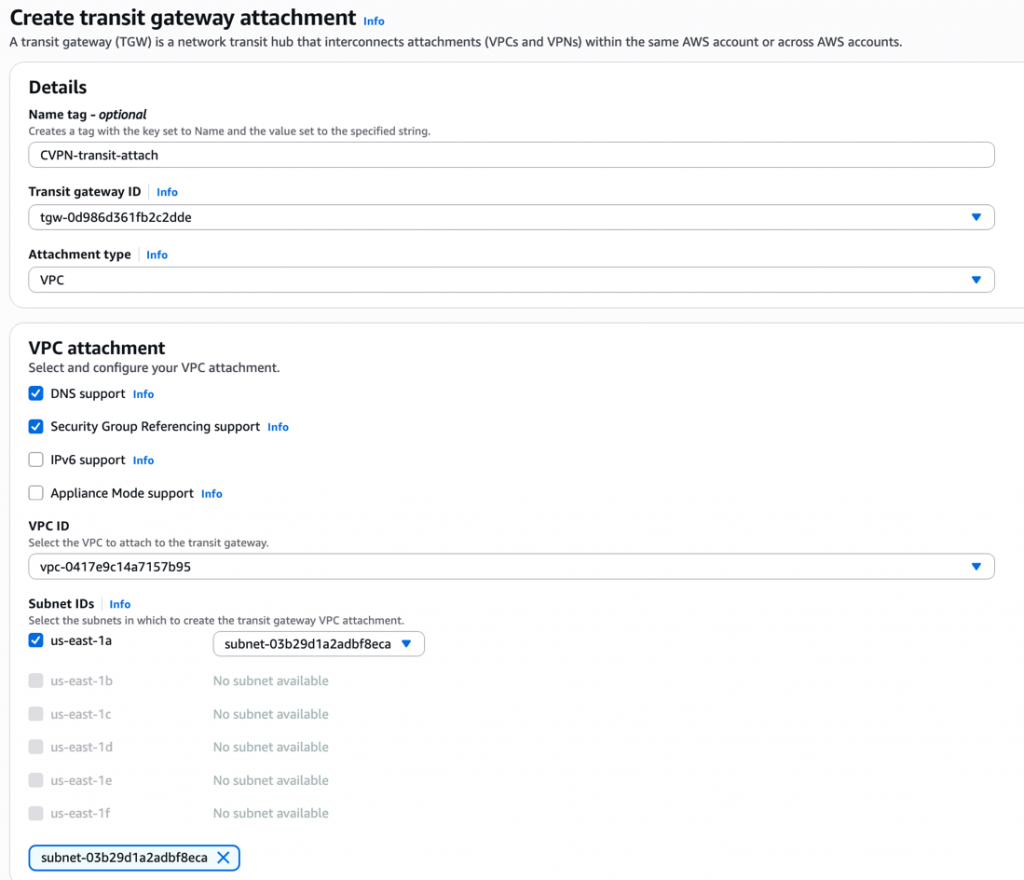

- Transit Gatewayを作成し、両方のVPCをアタッチします。トランジットVPCのアタッチ先がODBネットワークと同じAZにあることを確認してください。

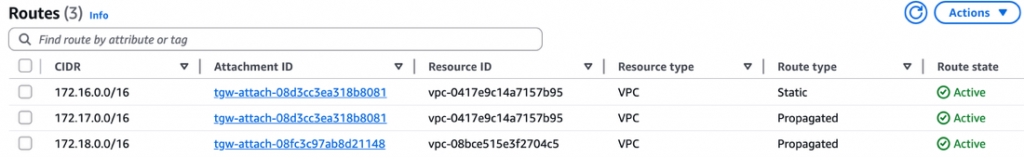

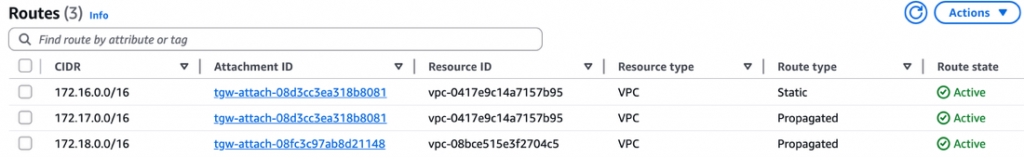

ルーティング

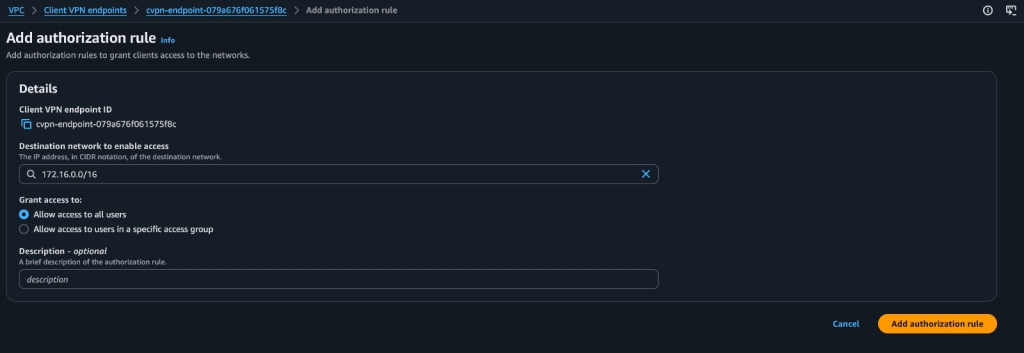

- クライアントVPCサブネットルートテーブルに、TGWを指すODBネットワークのルートを追加します。

- クライアント VPC TGW アタッチメントに移動 -> 関連するルート テーブルを選択し、ODB ネットワークの静的ルートを追加し、そのネクストホップとしてトランジット VPC アタッチメントを選択します。

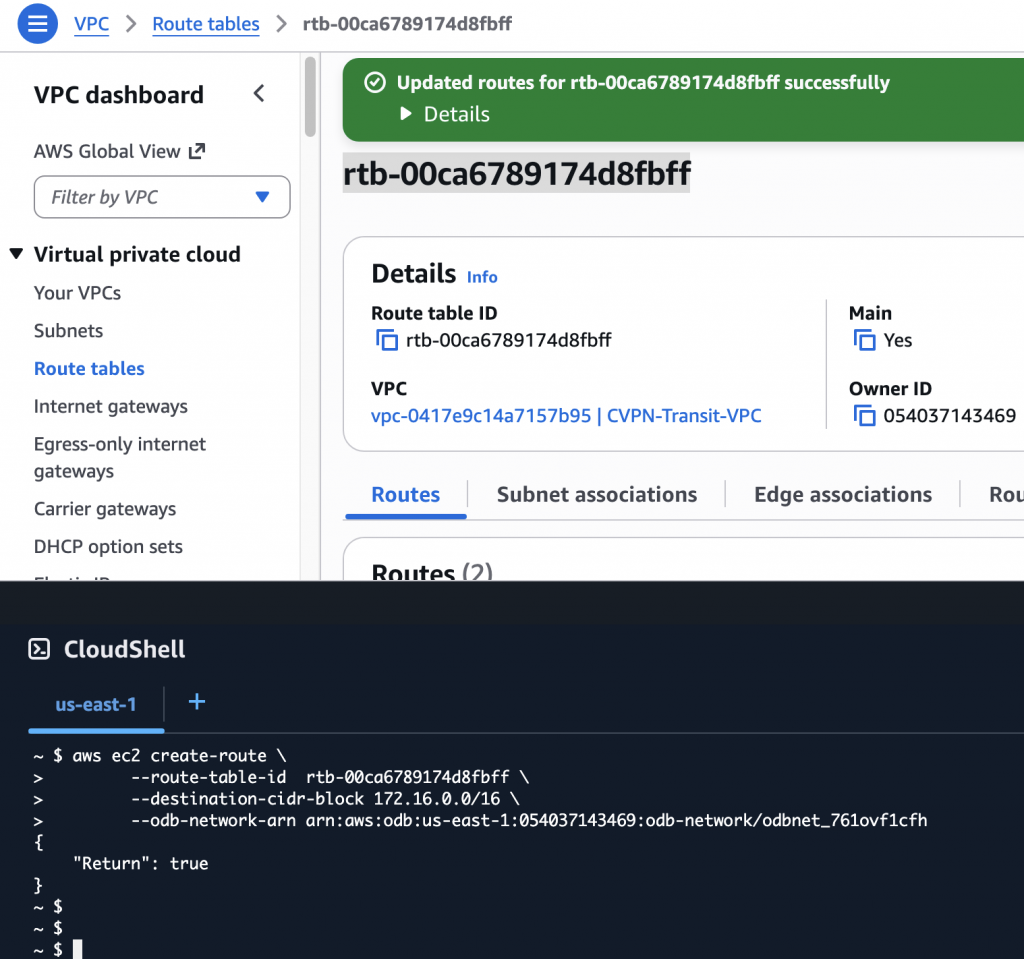

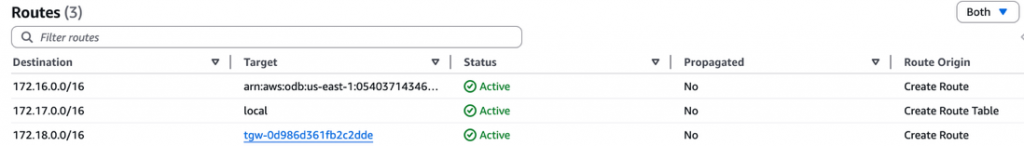

- トランジットVPCサブネットルートテーブルに2つのルートを追加します

現時点ではODBルートはCLI経由でのみ追加できます。ここに記載されている手順に従ってください。

TGW ルートと CLI ルートをサブネット ルート テーブルに追加すると、両方が以下のように表示されます。

- 最後に、ODB がトラフィックをルーティングできるように、ODB ネットワークのピア CIDR セクションにクライアント VPC CIDR を追加します。

注記

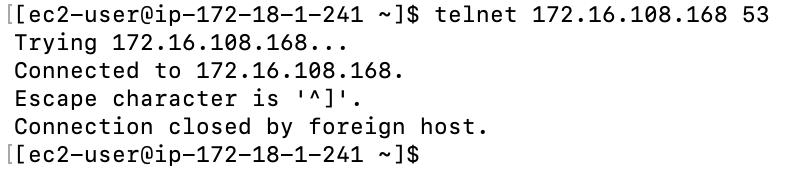

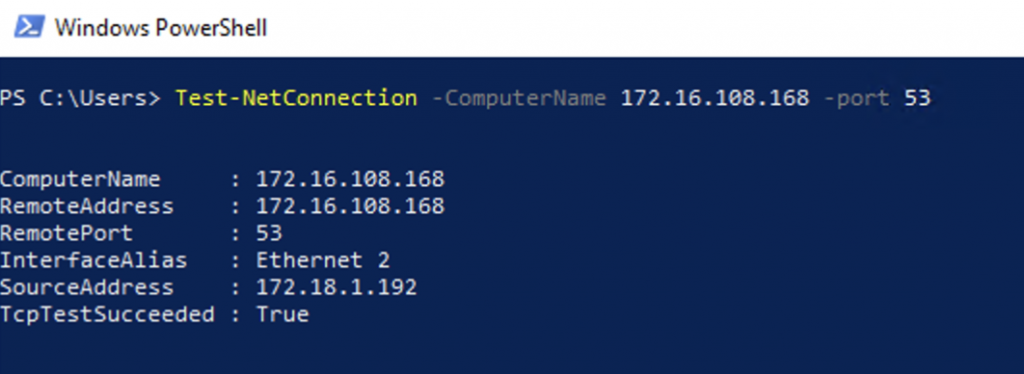

クライアントマシンとクライアントVPCにあるEC2からの接続をテストしてみましょう

クライアントVPCのEC2から

クライアントマシンから

まとめ

このブログでは、AWS Client VPN を使用してリモートユーザーから OCI DB@AWS デプロイメントに安全にアクセスし、データベースエンドポイントを ODB ネットワーク内でプライベートに保つための実用的なパターンについて説明しました。Transit VPC と AWS Transit Gateway を導入し、適切な ODB ピアリングとルートテーブルエントリを使用して環境を統合することで、パブリックインターネットへのインバウンドアクセスを開放することなく、制御されたポイントツーサイトアクセスを提供できます。

AWS Client VPN はクライアントトラフィックをソースNATし、主に管理接続用に設計されている点にご注意ください。このアプローチは、管理アクセス、トラブルシューティング、検証といった日常的な運用に使用してください。データベースパフォーマンスのベンチマークやアプリケーションスループットの測定には使用しないでください。

ルーティングと承認ルールが正しく設定され(セキュリティ グループ/NACL で検証済み)、このアーキテクチャにより、チームは強力なネットワーク分離と最小権限アクセスを維持しながら、どこからでも OCI DB@AWS を安全かつ繰り返し操作できるようになります。

コメント

コメントを投稿