OCI Database Managementによるマルチクラウド世界でのExadata Cloudの監視 (2026/03/09)

OCI Database Managementによるマルチクラウド世界でのExadata Cloudの監視 (2026/03/09)

投稿者: Derik Harlow | Senior Product Manager

Exadataは、最も過酷で高アクティビティなアプリケーション・ワークロードに対して、予測可能で高性能なOracle Database運用を提供してきました。Exadataの稼働場所が変わりました。Oracle Cloud Infrastructure(OCI)だけでなく、お客様のデータセンター(Cloud@Customer)や、Oracleのマルチクラウド・パートナーシップを通じた他のクラウド・ハイパースケーラーにもExadataが稼働するようになりました。

この変化は、DBA、クラウド運用チーム、そしてSREチームにとって新たな運用上の現実を生み出します。つまり、より分散化されたフットプリント全体にわたって、可用性、パフォーマンス、キャパシティ、そして迅速なトラブルシューティングといった、これまでと同じ成果が求められるということです。幸いなことに、これを実現するためにサイロ化されたダッシュボードを寄せ集める必要はありません。OCI Database Managementは、Oracle Databaseのデプロイメント全体にわたって一貫した監視と診断エクスペリエンスを提供するために構築されたクラウドネイティブなサービスであり、分散型マルチクラウド・フットプリント全体でExadata資産が拡大するにつれて、特に価値が高まります。

DBシステムの監視: データベースシステムを1つのリソースとして扱う

データベース管理はパフォーマンス診断でよく知られていますが、そのシステムレベルの機能は本番運用においても同様に重要です。本番環境におけるインシデントはコンポーネントの境界を尊重することがほとんどないため、個々の依存関係を個別に検出して追跡するのではなく、データベースシステムをエコシステムとして管理することを目指しましょう。

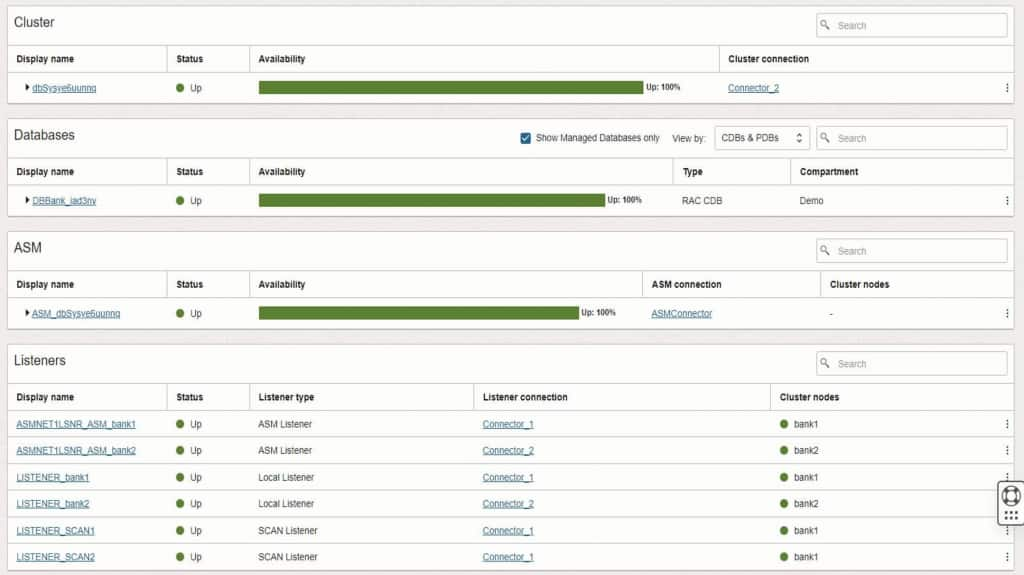

Database Managementを使用すると、クラスタ、データベース、ASM、リスナーなど、Oracle Databaseシステムを構成する主要コンポーネントを統合ユニットとして監視できます。DBAにとっては、問題の原因がデータベース、クラスタ、ASM、または接続の問題のいずれにあるかを迅速に判断できるため、複雑な問題のトリアージを迅速化できます。SREチームにとっては、本番環境プラットフォームのエンドツーエンドの運用方法と整合したサービスヘルスビューをサポートし、次のような疑問に答えます。

- すべてのノードは稼働していて正常ですか?

- 特定のノードで CPU またはメモリの負荷が高まっていますか?

- 相互接続アクティビティは正常に動作していますか?

- SCAN は期待どおりに設定され、動作していますか?

Exadata インフラストラクチャ監視: クラウド運用の態勢にストレージ サーバーの可視性をもたらす

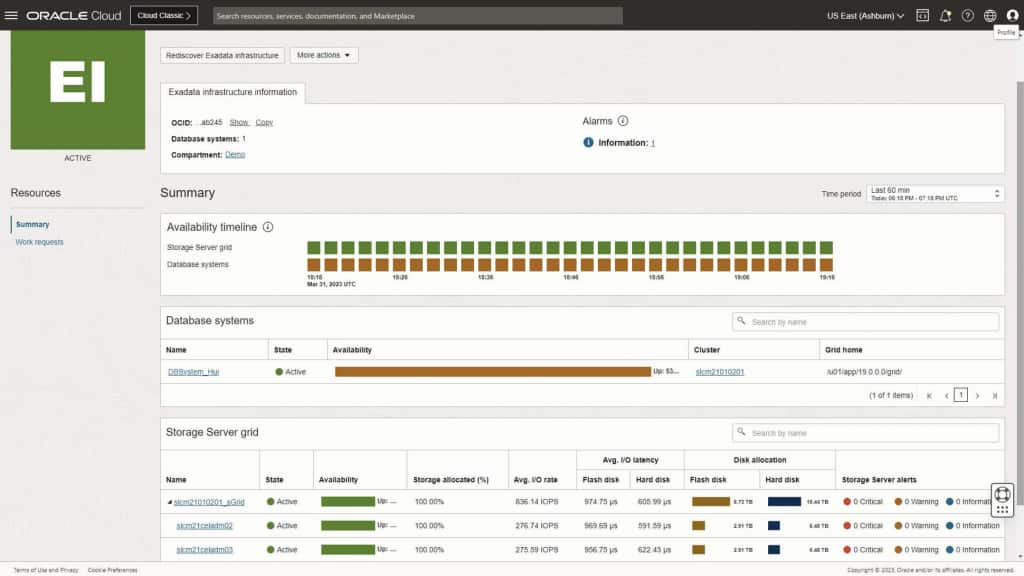

Exadataの差別化要因は、単なるパフォーマンスではなく、データベースとストレージの緊密な統合にあります。クラウド環境でも、I/Oボトルネックを特定し、レイテンシの発生箇所を把握し、データベースの症状とインフラストラクチャの設定ミスやリソース制限を相関させる能力が求められます。運用上、これは重要です。なぜなら、多くの「データベース」インシデントは実際にはリソース競合やI/Oパスの問題であり、データベースとインフラストラクチャのテレメトリを併せて確認することで初めて明らかになるからです。

Database Management の Exadata インフラストラクチャ監視を使用すると、チームは、次のような使いやすいコンソール、ツール、視覚化を使用して、すべての Exadata デプロイメントの全体的な健全性を迅速に評価できます。

- Exadata 導入環境全体にわたるフリート スタイルの可視性

- 特定のExadataインフラストラクチャへのドリルダウン

- ストレージ コンポーネントの健全性、可用性、パフォーマンスに関する洞察 (公開されている場合、または利用可能な場合)

マルチクラウドExadataチームにとってこれが何を可能にするのか

OCI、Cloud@Customer、Oracle のマルチクラウド サービス全体で Exadata を管理する DBA、クラウド オペレーション、SRE チームにとっての目標は一貫性です。

- デプロイメント全体で一貫したヘルスと可用性ビュー

- コンポーネント レベルの障害の分離が高速化 (クラスター vs. ASM vs. リスナー vs. DB)

- データベースのパフォーマンス症状と基盤となるプラットフォームの動作の相関関係の改善

- より統一された運用モデル – アプリとデータベースが異なるクラウドに存在する場合でも

Database Managementの新しいセキュリティ機能とその重要性

クラウドおよびマルチクラウドでの運用を成功させるには、パフォーマンスと可用性は重要な要素に過ぎません。セキュリティ体制には継続的な可視性も不可欠です。Database Managementの 新しいセキュリティ機能は、Oracleデータベースの主要なセキュリティ制御の監視に役立ちます。この機能は、これまでアカウントレベルの可視性に特化していた既存のユーザー監視コンソールを拡張し、プロファイルの適用、権限分析、監査設定ステータスなどを含むようになりました。

これがデータベース環境にとってなぜ重要なのか

ほとんどの企業のセキュリティ標準では、データベースのアクセス制御と監査への対応状況の定期的な検証が求められています。これらのチェックは、多くの場合、次のような質問に集約されます。

- 誰がアクセス権を持ち、そのアクセス権は職務に適切ですか?

- パスワード ポリシーは一貫して適用されていますか?

- クリーンアップする必要がある休止状態、ロックされた、または期限切れのアカウントはありますか?

- 特権ロールは厳密に管理され、レビュー可能ですか?

- 監査は有効化され、必要に応じて構成されていますか?

課題は、これらの回答がスクリプト、クエリ、そしてポイントインタイムレポートに散在していることです。セキュリティセクションでは情報が一元化されているため、チームは評価前に慌てふためくだけでなく、継続的にセキュリティ体制を検証できます。

よくあるギャップとして、ユーザーアカウントが存在し、プロファイルが割り当てられているものの、プロファイルではPASSWORD_LIFE_TIMEがUNLIMITEDに設定されているというケースが挙げられます。これはデータベースのセキュリティに重大なリスクをもたらし、悪意のある人物が長期間保存された認証情報や侵害された認証情報を悪用する可能性があります。その他の潜在的なリスクとしては、以下のようなものが挙げられます。

- アカウントは実質的に期限切れにならない可能性があり、資格情報が古くなったり侵害されたりした場合にリスクが高まります。

- 一貫性のないポリシーの適用により、評価結果と時間的制約のある修復がトリガーされる可能性があります。

- 過度に許容度の高いリソース設定は、特に大規模な場合には、運用の安定性に影響を及ぼす可能性があります。

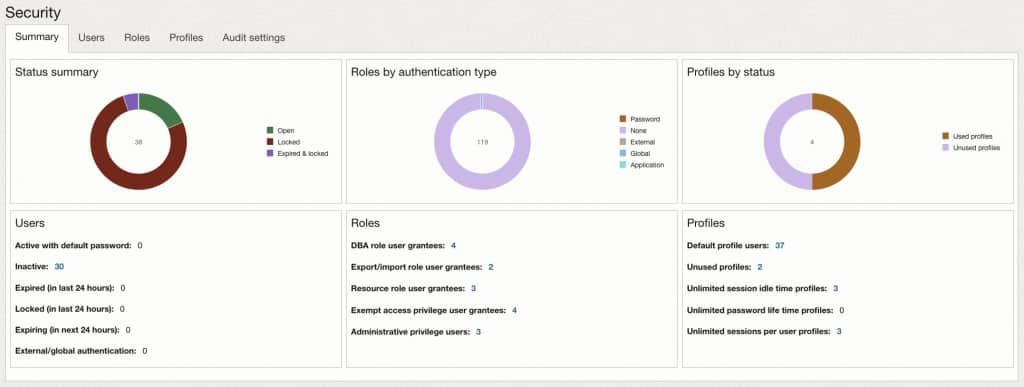

セキュリティセクションに表示される内容

管理対象データベースの詳細ページで、左側のペインの「リソース」の下の「セキュリティ」を選択します。

- 概要: 一目でわかるチャートとクリック可能なメトリックを備えた統合された姿勢ビュー。

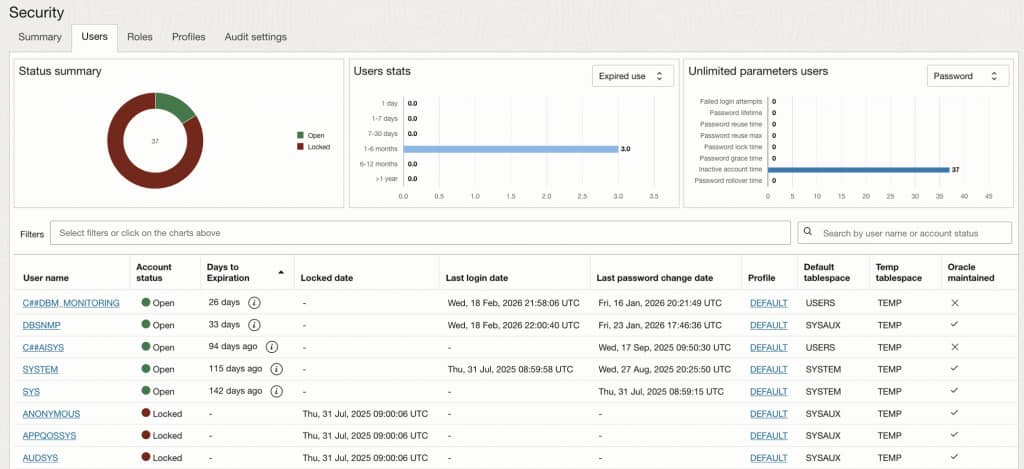

- ユーザー: アカウントのステータス、パスワードとログインのインジケーター、およびユーザー権限へのドリルダウンを備えたフィルタリング可能なユーザー インベントリ。

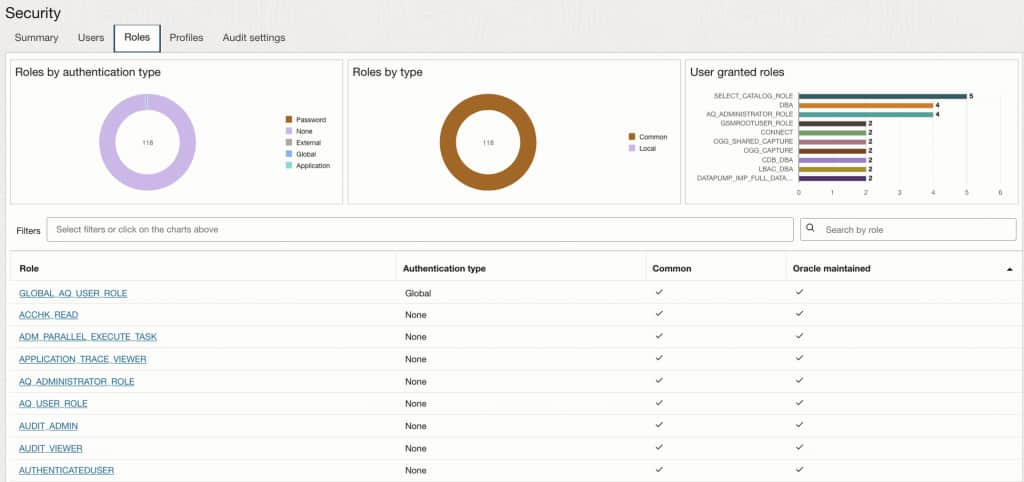

- ロール: ロールの範囲と認証特性、主要な管理ロールの割り当ての可視性。

- プロファイル: プロファイルの使用と、「無制限」のパスワードまたはリソース パラメータを持つプロファイルの識別、完全なプロファイル設定へのドリルダウン。

- 監査設定: 監査モード、監査ポリシー、監査証跡アクティビティの内訳。

データベースユーザー構成を可視化

データベース管理は、高レベルのチャートやカウントに加え、クリックスルー調査をサポートしているため、「何かおかしい」という段階から「設定内容はこうだ」という段階に移行できます。ユーザーはドリルダウンして、アカウントに関連付けられたセキュリティ関連の権限とアクセスパスを確認できます。具体的には、以下のようになります。

- 付与された役割

- システム権限

- オブジェクト権限

- 消費者グループの権限

- プロキシユーザーと代理で行動できるクライアント

- デフォルトのコンテナデータアクセス(該当する場合)

ドリルダウン機能は、最小権限を検証し、アカウントがアクセスできる理由をすぐに説明するための評価中に特に役立ちます。

プロファイルをドリルダウンしてパスワードとリソース パラメータの設定とその値を確認することで、ポリシーのコンプライアンスを迅速に検証し (たとえば、パスワードの有効期間と有効期限関連の制御が要求どおりに設定されていることを確認する)、危険な「無制限」設定を迅速に特定できます。

これらのドリルダウン パスにより、セキュリティセクションは単なるダッシュボードではなく、監査、アクセス レビュー、プロアクティブなリスク軽減のための証拠重視のワークフローになります。

Get started

データベースパフォーマンスのためにOCI Database Managementを既にご利用の場合、システムレベルおよびExadataインフラストラクチャの監視へと拡張することは自然な流れです。これにより、ワークロードに影響を与える前に問題を検出し解決するために必要なフルスタックの可視性が得られます。Database Managementを初めて評価される場合、ここで紹介する機能は、OCI、Cloud@Customer、そしてオラクルのマルチクラウド環境で現在ご利用いただけます。サービス機能に関する詳細情報をお探しの場合は、以下のリソースをご覧ください。

コメント

コメントを投稿