Oracle Database@Azure - GoldenGateからExadataへの接続 (2026/04/03)

Oracle Database@Azure - GoldenGateからExadataへの接続 (2026/04/03)

https://www.ateam-oracle.com/oracle-dbazure-golden-gate-to-exadata-connections

投稿者:Radu Nistor | Master Principal Cloud Architect

Devinder Singh | Senior Principal Solutions Architect

こんにちは!今回のブログ記事では、Oracle GoldenGateサービスのネットワークアーキテクチャ、特にMicrosoft AzureにデプロイされたOracle Exadata VM Clusterへの接続方法について説明します。

Oracle Exadata Database@Azure

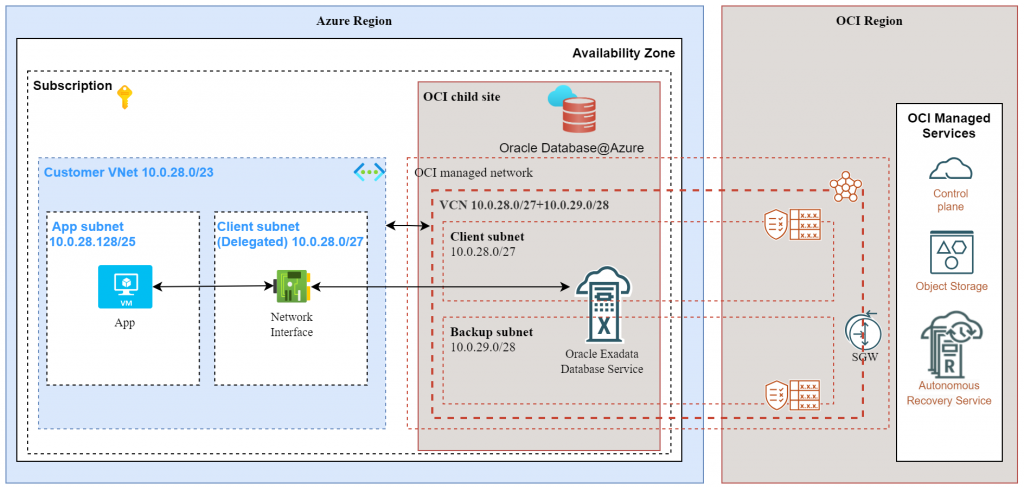

GoldenGateについて詳しく説明する前に、Oracle Database@AzureにデプロイされたOracle Exadataのアーキテクチャについて説明しましょう。公式ドキュメントとこのブログ記事でさらに詳しい情報をご覧いただけますが、簡単にまとめると次のようになります。

- Microsoft Azureでは、仮想ネットワークサブネットがOracleデプロイメントに割り当てられます。このサブネットには、Exadata VMクラスタが格納されます。

- Azure の委任されたサブネットについては、自動化によって、関連するサブコンポーネント(サブネット、ルーティングテーブルなど)を備えた仮想クラウドネットワークが Oracle Cloud に構築されます。

- 本サービスによってデプロイされたExadata VMクラスタは、どちらのクラウド上にあっても、それぞれのクラウドのネットワーク構造を介してアクセスできます。

標準的なExadataデプロイメントの図を見てみましょう。

OCI GoldenGateサービスを使用して、このExadataデータベースに接続する方法を見ていきましょう。

Oracle GoldenGateサービス

サービスのネットワーク面を検討する際には、このブログ記事で説明されているいくつかの詳細事項があります。要約すると次のとおりです。

- GGのデプロイメントには、ターゲットとしてOracle Cloud VCNサブネットが必要です。

- GGのデプロイメントでは、ターゲットサブネット内にエンドポイントが作成され、それを使用して定義されたターゲットデータベースに接続します。

GoldenGateデプロイメントをOracle DB@Azureデプロイメントに接続することについて議論しているため、Oracle CloudサブスクリプションとGolden Gateサービスについて説明する必要があります。

標準Oracle Cloudサブスクリプション

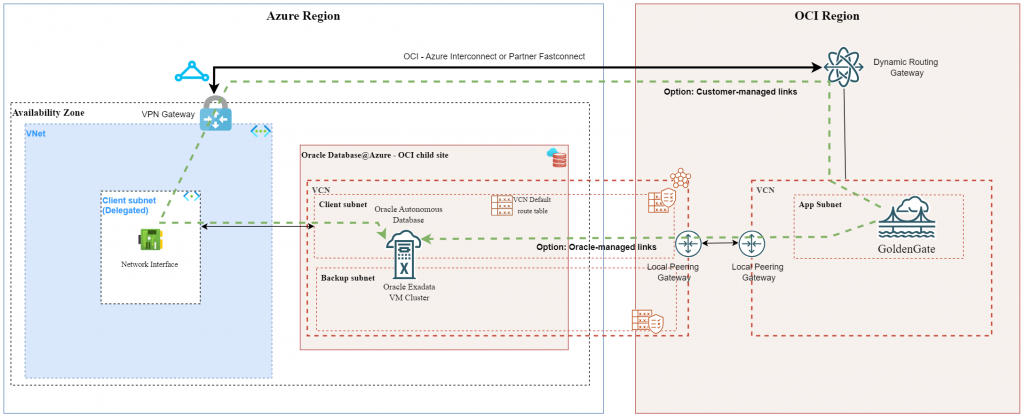

Oracle GoldenGateサービスは、標準のOracle Cloud Universal Creditsサブスクリプションの一部としてデプロイできます。このタイプを選択した場合、GGサービスは完全にOracle Cloud内に存在し、次の2つのパスを介してAzureのExadataデプロイメントに接続できます。

- Azureへのパスは、顧客が管理するリンクを経由します。つまり、GGサービスがMicrosoft Azureにアクセスできるように、ネットワークを構築する必要があります。リンクは通常、パートナーネットワークを経由するFastConnect-ExpressRoute、またはInterconnectサービスを使用した直接接続となります。

- Oracleが管理するリンクを経由するパス – Exadata製品ネットワークは両方のクラウドサービスプロバイダーに展開されているため、ローカルピアリングゲートウェイなどの通常のネットワーク構成を使用して、Oracle側からそのネットワークに簡単にピアリング接続できます。

これを簡単に図で表すと次のようになります。

注:このアーキテクチャは、DB@Azureだけでなく、あらゆるマルチクラウド環境に適用可能です。同様の概念は、DB@AWSやDB@GCPにも適用できます。

Oracle Multicloud サブスクリプション

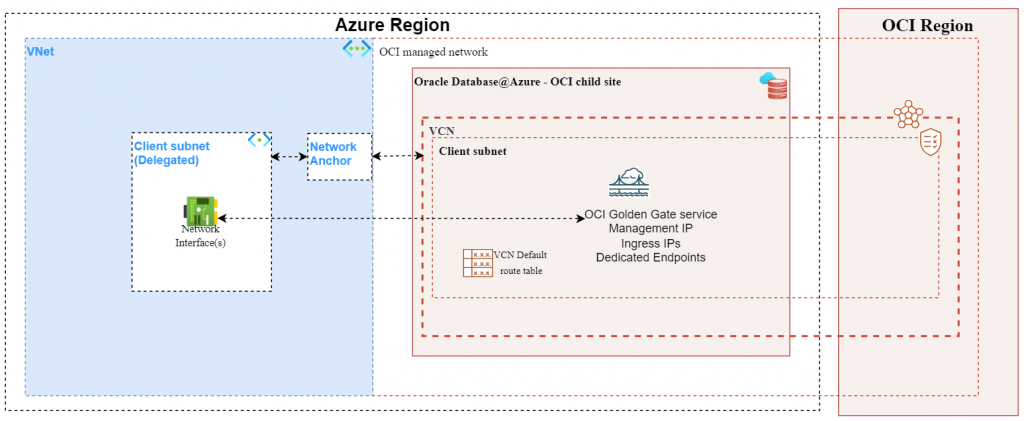

サポートされているAzureリージョンでは、マルチクラウドサブスクリプションを通じてOracle GGサービスをデプロイできます。このオプションを選択する場合、ネットワークに関する詳細事項がいくつかあります。

- GGサービスが展開されるネットワークは、Microsoft Azureのネットワークアンカー構造を通じて作成されます。

- Microsoft Azureでネットワークアンカーをデプロイすると、OCIリンクリージョンに「シャドウ」仮想クラウドネットワークが作成され、そのVCNにGGサービスがデプロイされます。

- GoldenGateサービスに関連するIPアドレス(管理用IPアドレス、共有エンドポイントのイングレスIPアドレス、専用エンドポイントのイングレスIPアドレス)は、委任されたサブネットを介して、OracleネットワークとAzureネットワークの両方からアクセス可能です。

標準的なマルチクラウド展開を示す簡単な図は次のようになります。

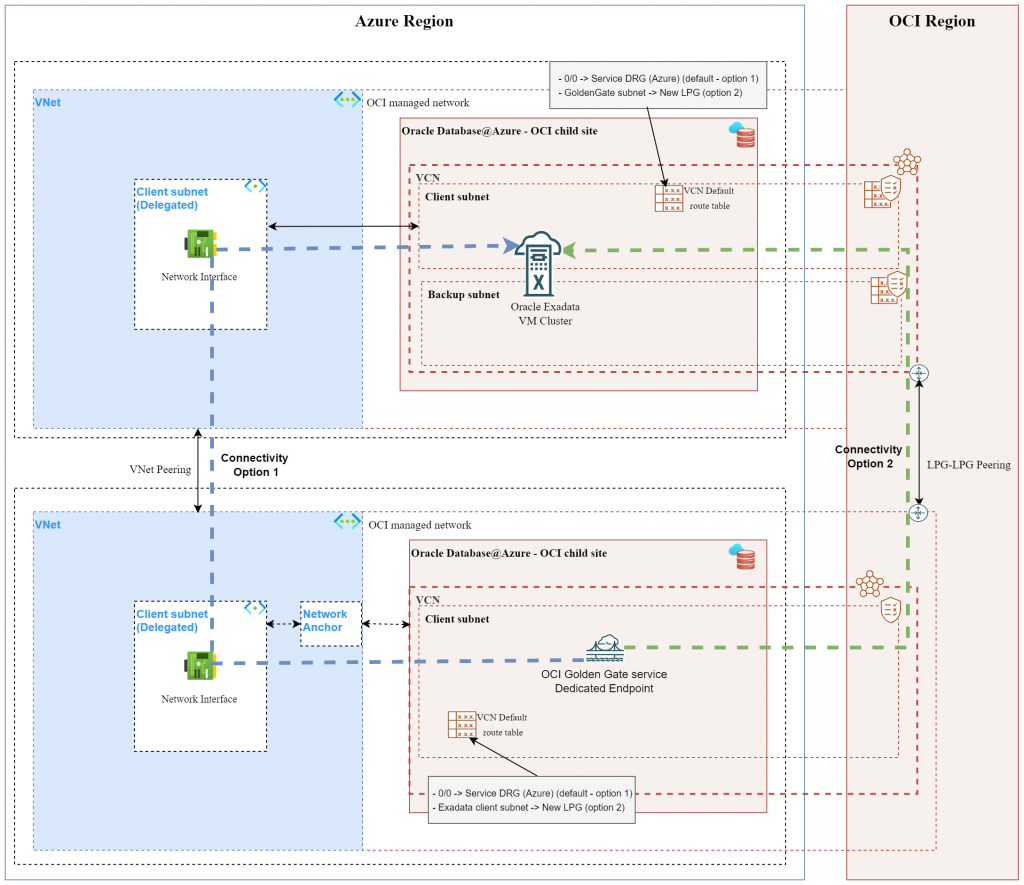

次に、GoldenGateサービスをExadata VMクラスタに接続する方法について説明します。これにはいくつかの詳細があります。

- Exadataのデプロイメントには、Oracle Cloud側にシャドウVCNを作成するAzure VNET委任サブネットが必要です。

- GoldenGateの展開には、委任サブネットを持つ別のAzure VNET (別の VNET と別のサブネット) が必要となり、さらにネットワーク アンカー構造も必要になります。これにより、Oracle Cloud 側にも別のシャドウ VCN が作成されます。

- 上記の2点により、2つの製品のネットワークは異なるため、両者が通信できるようにするには、追加のネットワークコンポーネントを構築する必要があります。

- ネットワークは両方のクラウドプロバイダーで利用可能なので、どちらのクラウドプロバイダー上でも両者間の接続を確立できます。

セットアップの図を見てみましょう。

上記のアーキテクチャを実装するための大まかな手順:

- Exadata VM クラスターは、Azure 委任 VNET サブネットに既にデプロイされているものとみなされます。

- Exadata VNETとは別のVNETを選択し、そこにOracleサービスに委任する新しいサブネットを作成します。

- このブログ記事の手順に従って作成してください。

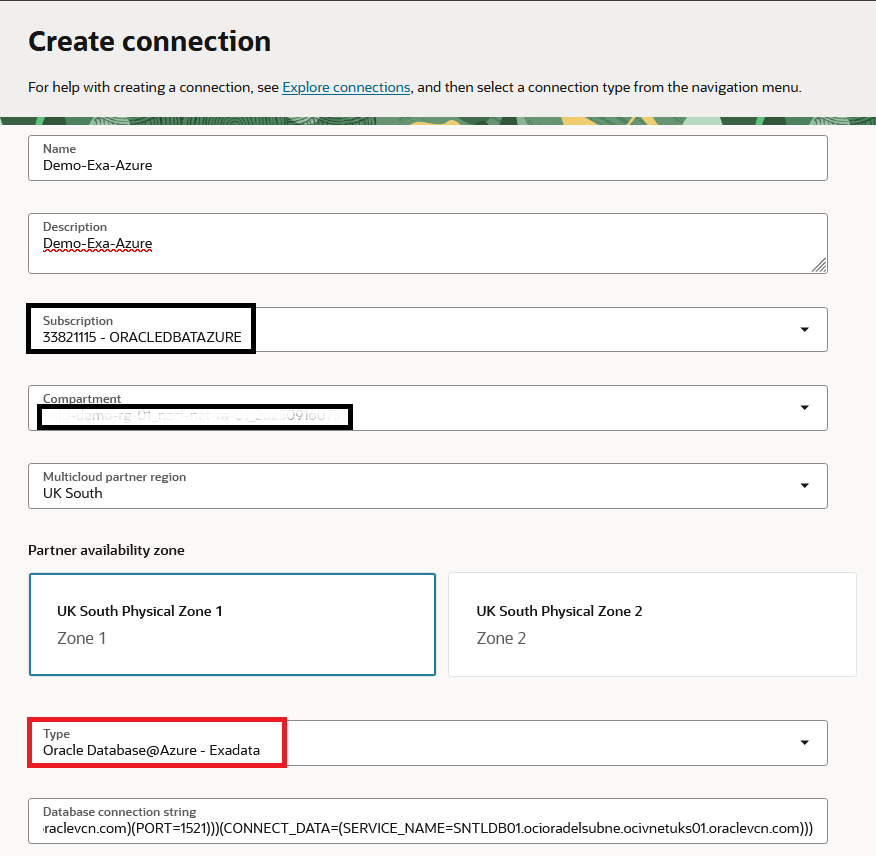

- OCI側では、GoldenGateメニューからAzure上のOracle Exadataへの新しい接続を作成します。正しいオプションを選択していることを確認してください。

なお、Exadataへの接続文字列には、常にSCAN DNS名を使用することを推奨します。

(DESCRIPTION=(CONNECT_TIMEOUT=5)(TRANSPORT_CONNECT_TIMEOUT=3)(RETRY_COUNT=3)(ADDRESS_LIST=(LOAD_BALANCE=on)(ADDRESS=(PROTOCOL=TCP)(HOST=enc-akv-7mz9q-scan.ocioradelsubne.ocivnetuks01.oraclevcn.com)(PORT=1521)))(CONNECT_DATA=(SERVICE_NAME=SNTLDB01.ocioradelsubne.ocivnetuks01.oraclevcn.com)))

5. 接続をデプロイメントに割り当てます。

6. GoldenGate Shadow VCN で、「セキュリティ」の下に新しい NSG を作成し、GG が EXA に接続できるようにする適切なセキュリティ エントリを作成します (例: ポート 1521 の Exadata クライアント サブネットへの送信ルールを許可)。各構成要素のメニューに移動して、その NSG をデプロイメントと接続に割り当てます。

7. ExadataネットワークとGoldenGateネットワーク間のピアリングを作成します。前述のとおり、どちらのCSPでも使用できます。

8. GoldenGateデプロイメントは、Exadata SCAN名のDNS解決を実行できる必要があります。これを実現する最も簡単な方法は、OCI側でGolden GateデプロイメントのShadow VCN、DNSリゾルバー、関連付けられたプライベートビューに移動し、そこにExadataプライベートビューを配置することです。

すべての手順が正しく実行された場合は、GG Deploymentメニューに戻り、「Exadataへの接続」を選択して「テスト」を押してください。テストが成功した場合は、Golden Gate内の構成に進むことができます。

最後に一点補足しておきますが、ここで説明した手順は、GoldenGateからAzureにデプロイされたOracle Autonomous Databaseへの接続にも同様に使用できます。

以上です!お役に立てれば幸いです。

コメント

コメントを投稿