DB@AWSにおけるTransit Gatewayのユースケース (2026/05/11)

DB@AWSにおけるTransit Gatewayのユースケース (2026/05/11)

https://www.ateam-oracle.com/transit-gateway-use-cases-in-dbaws

投稿者:Vinoth kumar Ashok | Sr. Cloud Network Architect

はじめに

現在、多くのAWSネットワークアーキテクチャはAWS Transit Gateway(TGW)を中心に構築されています。TGWは、複数のVPC、ハイブリッド環境、共有サービスを接続するためのスケーラブルなハブアンドスポークモデルを提供し、複雑で拡張性のないポイントツーポイントのVPCピアリング接続の必要性を排除します。各VPCまたはネットワークを単一のTGWに接続できるようにすることで、ネットワークトポロジーが簡素化され、集中型のルーティング制御が可能になります。

TGWはAWSのネットワークの観点からのみ文書化されることが多いですが、Oracle Database@AWS(DB@AWS)の視点からこれらのアーキテクチャを再構築し、それが実際のエンタープライズ設計にどのように統合されるかを検討することは重要です。

このブログでは、DB@AWSが一般的なAWS TGWベースのシナリオにどのように自然に統合されるかについて、アーキテクチャの観点から解説します。これにより、お客様はOracle Databaseサービスを引き続き活用しながら、アプリケーションアーキテクチャを最新化することができます。

DB@AWSが会話を変える方法

従来のAWSネットワークに関する議論は、アプリケーション層と汎用データベースの接続に焦点を当てていました。DB@AWSでは、データベース層がAWS内で実行されるOracleマネージドのファーストクラスのサービスとなり、以下のメリットをもたらします。

- Oracle Databaseのネイティブ機能(Exadataベースのパフォーマンス、Data Guard、RMAN)

- AWSのネットワーク構成要素(VPC、TGW、Direct Connect)との緊密な統合

- 複雑なクロスクラウドアーキテクチャの必要性が軽減される

その結果、TGWは単なる接続ハブではなく、多様なアプリケーション環境からDB@AWSへの安全でスケーラブルなアクセスを可能にする中心的なファブリックとなる。

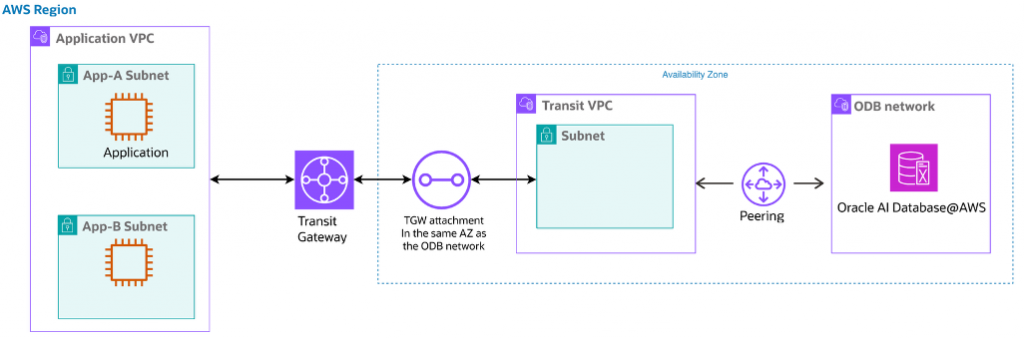

1. アプリケーションVPCの中央集中型接続

AWSパターン

AWS TGWは、ハブアンドスポークモデルで複数のアプリケーションVPC(開発、テスト、本番、異なるチーム/アカウントなど)を接続するためによく使用されます。

DB@AWSの視点

このモデルでは、DB@AWSは複数のアプリケーションVPCからアクセスされる共有データベースプラットフォームとして機能します。

- 各アプリケーションVPCはTGWに接続します

- DB@AWSは専用のVPCアタッチメントを介して公開されます。

- ルーティングはTGWルートテーブルを使用して一元的に制御されます。

主要価値

- 複数のアプリケーションドメインにわたるOracle Databaseへのアクセスを簡素化します。

- VPCごとにデータベースを重複してデプロイする必要がなくなります。

- データベースアクセスに対する一貫したセキュリティポリシーを有効にする

実践的な洞察

DB@AWS を、各アプリケーション VPC 内にデータベースを組み込むのではなく、共有サービス層として扱います。TGW は以下の設定の強制ポイントとなります。

- ネットワークのセグメンテーション(開発環境 vs 本番環境)

- 東西方向の交通規制

- 必要に応じて集中検査を実施

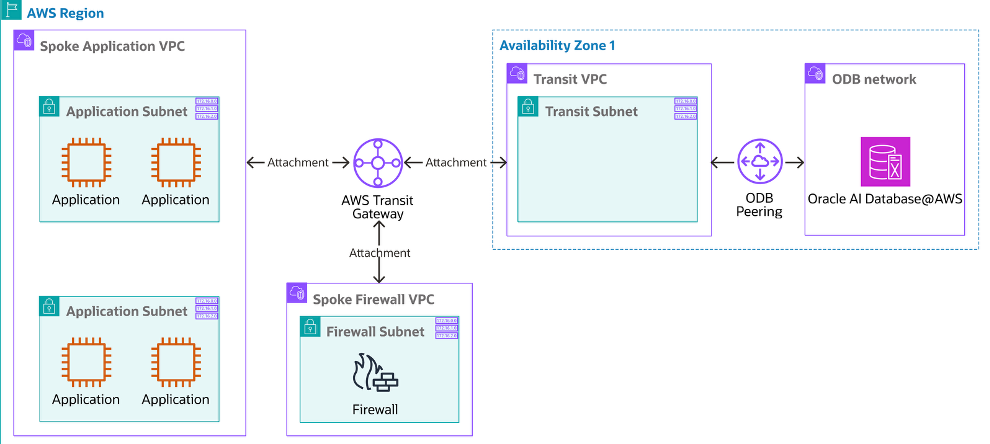

2. 一元化されたセキュリティ検査(ファイアウォールVPC)

AWSパターン

スポークVPCからのトラフィックは、TGWを使用して中央集中型ファイアウォールまたは検査用VPCを経由してルーティングされます。

(TGW) は、すべてのアプリケーション VPC を専用の検査 VPC またはファイアウォール VPC に接続するハブとして機能することで、集中型接続を可能にし、すべての VPC 間および送信トラフィックが集中型セキュリティ レイヤーを介してルーティングされるようにします。直接 VPC 間通信を許可する代わりに、

DB@AWSの視点

DB@AWSが導入されると、このパターンは以下にとって非常に重要になります。

- データベースアクセス制御

- 規制遵守

- 機密データフローに対する脅威検査

アーキテクチャの整合性

- アプリケーションVPC → TGW → ファイアウォールVPC → TGW → トランジットVPC → DB@AWS

- すべてのデータベーストラフィックは、DB@AWSに到達する前に検査されます。

主要価値

- すべてのデータベースアクセスに対して一貫したセキュリティポリシーを適用します。

- SQL/アプリケーションのトラフィックパターンを可視化します

- コンプライアンス遵守が求められる業界(金融、医療)をサポートします。

実践的な洞察

規制環境下では、VPCからAWSデータベースへの直接アクセスは避けてください。代わりに、以下の方法を試してください。

- TGWルートテーブルを使用して、検査レイヤーを経由するトラフィックを強制的に処理します。

- TGWのルーティングテーブルを設定し、すべての東西トラフィック(アプリケーション↔データベース)が専用のファイアウォール/検査VPCを経由してルーティングされるようにすることで、スポーク間の直接パスを排除します。

- ファイアウォール VPC の TGW アタッチメントでアプライアンス モードを有効にして対称ルーティングを確保します。これは、ステートフル インスペクションと一貫したポリシー適用に不可欠です。

- TGWに明示的な経路伝播とブラックホール経路を実装して、ファイアウォール経路のバイパスを防ぎ、最小権限のネットワークアクセスを強制する。

これにより、ネットワーク層とデータベース層にまたがる多層防御モデルが構築されます。

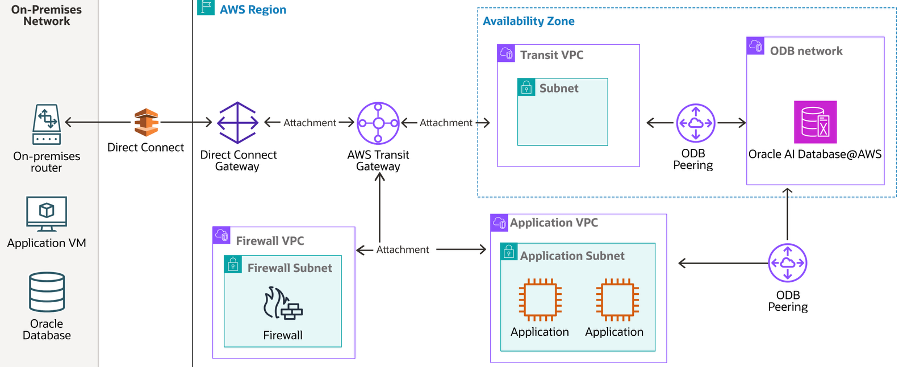

3. ハイブリッドハブアンドスポーク(オンプレミス ↔ AWS ↔ DB@AWS)

AWSパターン

TGWは、VPNまたはDirect Connectを使用して、オンプレミスネットワークと複数のAWS VPCを接続します。

AWS Transit Gatewayは、VPNまたはDirect Connectを使用して複数のVPC(スポーク)とオンプレミスネットワークを接続する中央ネットワークハブとして機能し、複雑なメッシュアーキテクチャをよりシンプルで拡張性の高いハブアンドスポークモデルに置き換えます。

DB@AWSの視点

DB@AWSは、ハイブリッド環境におけるデータベースの近代化に向けた戦略的なターゲットとなる。

共通フロー

- オンプレミスアプリケーション → DB@AWS

- AWSアプリケーション → DB@AWS

- 集中型Oracle Databaseにアクセスする混合ワークロード

主要価値

- オンプレミスのOracle DatabaseからDB@AWSへのスムーズな移行

- ワークロードをAWS内に保持することで、クロスクラウド(OCI ↔ AWS)間のレイテンシを回避します。

- 単一のTGWハブを介してハイブリッド接続を簡素化します

実践的な洞察

ハイブリッド規制環境では、オンプレミス環境からDB@AWSへの直接接続は避けてください。代わりに、以下の方法を使用してください。

- AWS Transit Gateway を中央ハブとして使用することで、オンプレミスのすべてのトラフィックが単一の制御されたルーティングポイントを経由して AWS に入るようになります。

- TGW ルートテーブルを使用してオンプレミス → TGW → ファイアウォール/検査 VPC → DB@AWS のパスを強制的に設定し、データベースへのアクセスが直接行われないようにします。

- 一貫したポリシー適用を確保するため、Oracle DB VPCをオンプレミスへの直接ルートを持たないスポークモデルに配置してください。

- オンプレミス接続は、個別のVPN/DCを個別のVPCに接続するのではなく、TGWを介して一元化することで、複雑さとバイパスリスクを軽減できます。

これにより、TGWが経路を制御し、ファイアウォールが検査を強制し、Oracleの制御がデータベース自体を保護する、安全なハイブリッドハブアンドスポークモデルが構築されます。

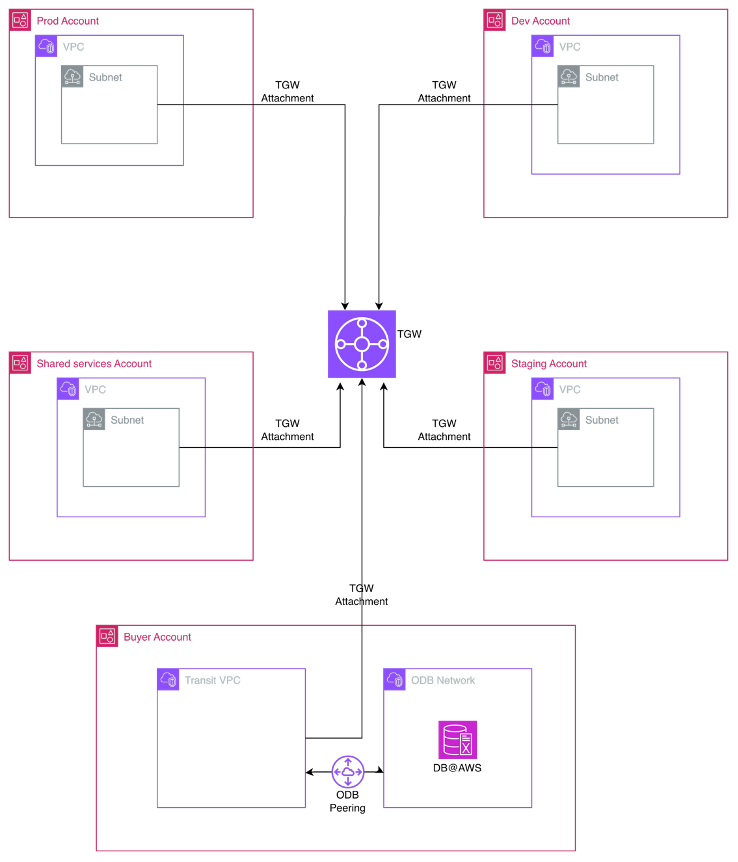

4. 複数アカウント/複数組織単位のガバナンス

AWSパターン

組織は、分離のために複数のAWSアカウント(開発、テスト、本番環境)を使用し、TGWを介して接続し、AWS RAMを使用して共有します。

マルチアカウントまたはクロスアカウントのAWS環境では、AWS Transit Gateway(TGW)は、複数のアカウントのVPCを接続するために、通常は専用のネットワークアカウントまたは共有サービスアカウントにデプロイされる集中型ネットワークハブとして使用されます。

DB@AWSの視点

DB@AWSは、複数のアカウントにまたがる集中型データベースプラットフォームとして機能します。

アーキテクチャ

- TGWは共有ネットワークアカウントに展開されています

- 複数のアプリケーションアカウントからアクセス可能なDB@AWS

- ExadataインフラストラクチャとODBネットワークは購入者アカウント内にあり、信託アカウントと共有されている必要があります。

主要価値

- 分散型アプリケーション所有権による集中型データベース管理

- 環境間の強い隔離

- ガバナンスと監査の簡素化

実践的な洞察

完全な接続性ではなく、制御された共有を前提とした設計:

- 開発/テスト環境のみ、非本番環境のDB@AWSインスタンスへのアクセスを許可する

- TGWを使用することで、複数のアプリケーションアカウントからデータベースへの集中アクセスが可能になり、アプリケーションとデータベース間のすべての通信が制御されたルーティングパスを経由するようになります。

- TGWを介してアカウント間で共有サービスの統合を可能にし、データベースを広く公開することなく運用する。

- 新規アプリケーションアカウントのスケーラブルなオンボーディングにより、新規ユーザーは既存のDBネットワークアーキテクチャを変更することなく、TGWに接続することでDB@AWSに安全にアクセスできます。

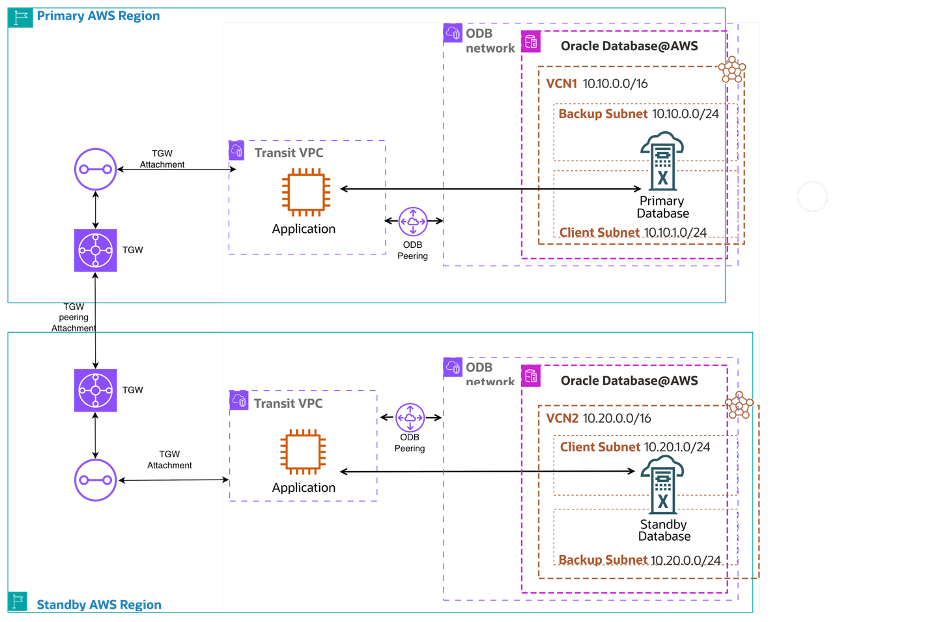

5. OracleのTGWによる災害復旧(DR)

AWSパターン

AWS の災害復旧 (DR) アーキテクチャでは、Transit Gateway (TGW) が、プライマリおよびスタンバイのデータベース環境間の集中型で信頼性の高いスケーラブルなネットワーク接続を提供するために使用されます。TGW は、アプリケーション層、データベース層、ハイブリッドオンプレミスシステムを制御された方法で接続するハブとして機能し、多くの場合、異なる VPC、アカウント、またはリージョンに展開されます。

DB@AWSの視点

DB@AWSは、TGWがプライマリとセカンダリ間の接続を可能にするData Guardなどのテクノロジーを使用して、Oracle DRに自然に統合されます。

典型的なアーキテクチャ様式

- プライマリ DB@AWS は 1 つの VPC/リージョン内にあります

- 別のVPC/リージョンにあるスタンバイDB@AWS

- TGWは、レプリケーショントラフィックに対する制御された接続を可能にします。

主要価値

- 高スループット、低遅延のレプリケーション

- 集中ルーティングを使用した簡素化されたDRトポロジー

- 制御されたフェイルオーバーパスを備えたDR環境の分離

実践的な洞察

Oracle DR設定では、アドホック接続やプライマリとスタンバイ間の直接接続は避けてください。代わりに、以下の方法を使用してください。

- Transit Gateway をプライマリ環境と DR 環境間の中心的なルーティング レイヤーとして使用することで (VPC、アカウント、リージョンをまたいで)、接続を簡素化および標準化できます。

- すべてのデータガードレプリケーショントラフィック(リドゥ転送)をTGW経由でルーティングすることで、一貫性があり、制御可能で、監視可能なネットワークパスを確保します。

- フェイルオーバーシナリオ用にTGWルートテーブルを事前設定することで、ネットワークに大きな変更を加えることなく、アプリケーションのトラフィックをスタンバイDBに迅速にリダイレクトできます。

- 複数のポイントツーポイント接続を管理する代わりに、地域間TGWピアリングを使用して地域間DRを実施することで、クリーンでスケーラブルなアーキテクチャを維持できます。

主なポイント

ネットワークアーキテクチャの観点から見ると、DB@AWSの導入により、TGWは一般的なネットワーク構成要素から、AWSにおけるOracleデータベースアーキテクチャのための戦略的なイネーブラーへと変化する。

あらゆるシナリオにおいて、TGWは接続基盤を提供し、DB@AWSはエンタープライズグレードのデータベースプラットフォームを提供します。これらが連携することで、拡張性、セキュリティ、ガバナンスに優れたアーキテクチャが実現します。

設計原則

- DB@AWSを共有サービスとして扱う

- セグメンテーションと制御にはTGWを使用する

- 必要に応じて集中検査を通じてセキュリティを強化する

- ネットワーク設計をデータベースアーキテクチャ(災害復旧、ハイブリッド、ガバナンス)と整合させる

最後に

TGWを単なるAWSネットワークツールとして捉えるのではなく、DB@AWSを導入する際には、データベースファーストの考え方で設計を行うべきです。TGWとDB@AWSを組み合わせることで、組織はOracle環境に求められるパフォーマンス、回復力、ガバナンスを維持しながら、AWS内でOracleワークロードを最新化できます。

重要なのは、AWSネイティブのネットワークパターンとOracle Databaseのベストプラクティスの間のギャップを埋めることです。

コメント

コメントを投稿