Oracle Database@AWS: カスタム・ポートのセキュリティ・ルール (2026/05/08)

Oracle Database@AWS: カスタム・ポートのセキュリティ・ルール (2026/05/08)

https://www.ateam-oracle.com/oracle-databaseaws-security-rules-for-custom-ports

投稿者:Aditya Kulkarni | Senior Cloud Engineer

はじめに

Oracle Database@AWSの導入が拡大するにつれ、ネットワークセキュリティ構成は、お客様から最もよく寄せられる質問の一つとなっています。多くの場合、お客様は特定のアプリケーション接続要件をサポートするために、カスタムデータベースポートへのアクセスを許可する必要があります。

このブログでは、Oracle Database@AWSにおけるセキュリティルールの管理方法の概要を簡単に説明した後、OCI上でカスタムネットワークセキュリティグループ(NSG)を使用してカスタムポートを開く方法について説明します。

本格的に取り組む前に、このサービスにおけるネットワークの基本概念をしっかりと理解するために、以下のブログ記事を読んでおくことをお勧めします。

Oracle Database@AWSにおけるネットワークの基礎知識

ODB@AWS のネットワークセキュリティ管理

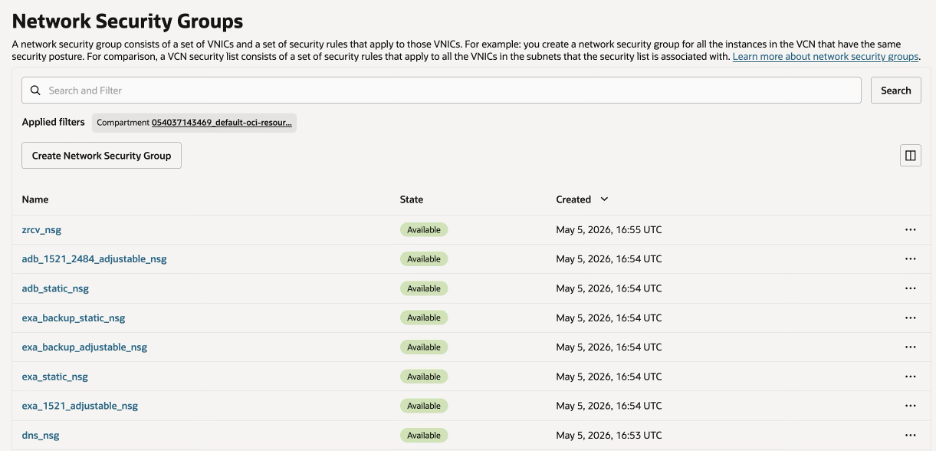

Oracle Database@AWS でネットワーク セキュリティ ルールがどのように管理されるかを詳しく見ていきましょう。ODB ネットワークが作成されると、次のネットワーク セキュリティ グループ (NSG) が自動的にプロビジョニングされます。

議論を絞り込むため、このブログでは、VMクラスタに関連付けられているExadataのデプロイメント、特にexa_1521_adjustable_nsgとexa_static_nsgに焦点を当てます。

これらのNSG内では、ODBネットワークのピアリングされたCIDRリストに含まれるCIDR範囲に対して、一連のルールが自動的に作成されます。

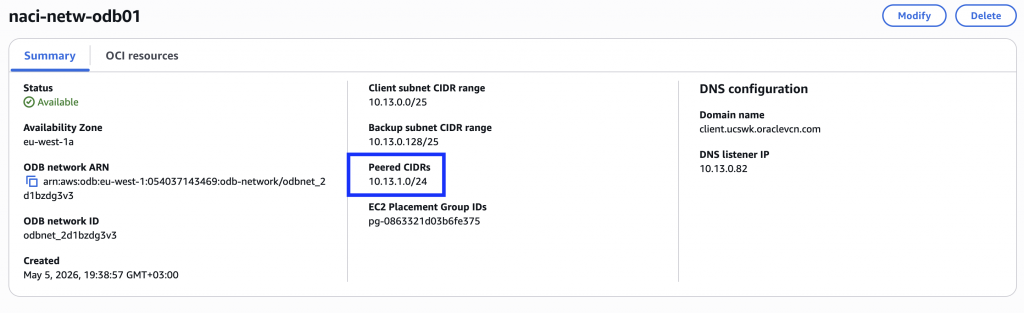

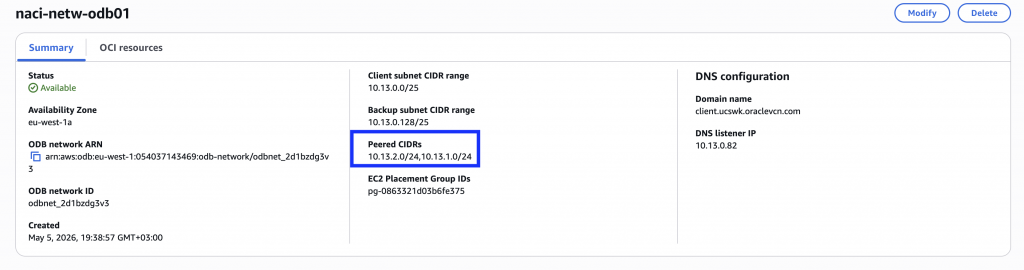

例えば、CIDR 10.13.0.0/25 を持つ ODB ネットワークを作成し、CIDR 範囲 10.13.1.0/24 を使用する VPC とピアリング接続しました。

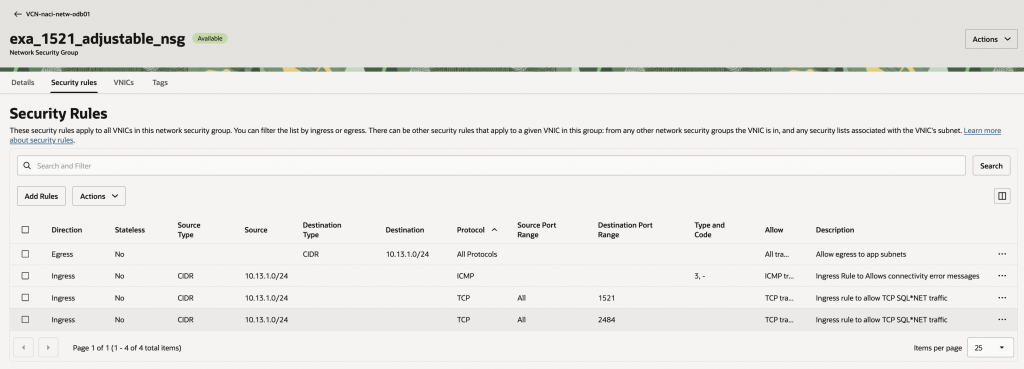

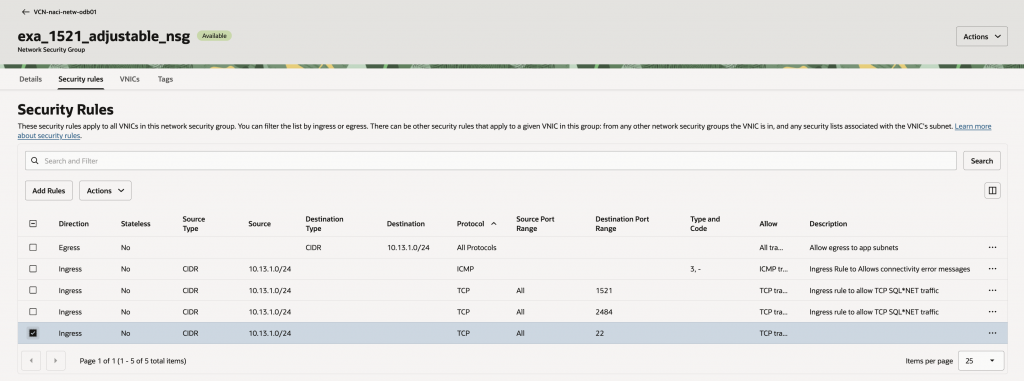

exa_1521_adjustable_nsgは以下のように構成されています。

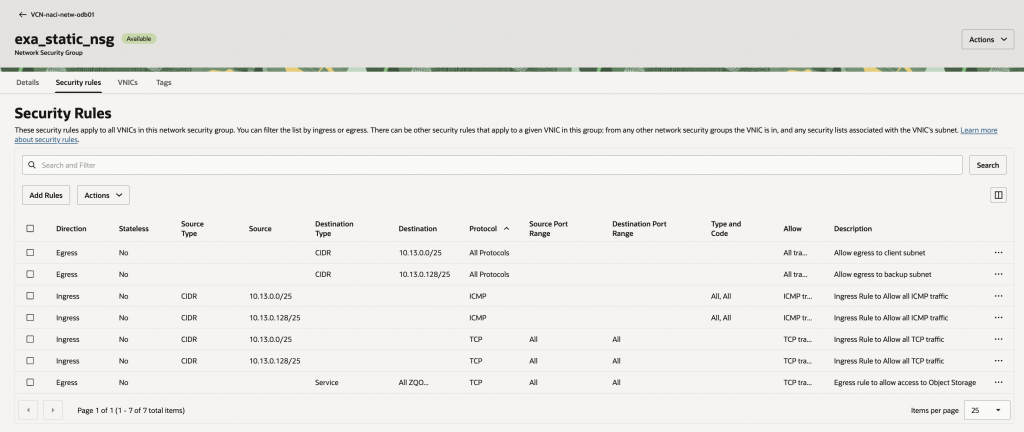

exa_static_nsgはクラスタ内通信に使用され、以下のエントリが含まれます。

ここで、SSHアクセス用にポート22など、追加のポートを開放する必要があるシナリオを考えてみましょう。

技術的には、自動化によって作成されたNSGに、選択した送信元IPアドレス範囲からのポート22へのアクセスを許可するカスタムルールを追加することは可能ですが、これは推奨される方法ではありません。

CIDR範囲がODBネットワークのピアリングされたCIDRリストに追加または削除される際に、これらのNSGがどのように管理されるかを見れば、その理由が明らかになります。

ODBネットワークのピアリングされたCIDRリストが変更された場合のNSGの自動動作

この動作を説明するために、自動化管理されたNSGに、ピアリングされたCIDR範囲10.13.1.0/24に対してポート22を開放するルールを追加してみましょう。

それでは、ODBネットワークがIPアドレス範囲10.13.2.0/24を使用する別のVPCとピアリングするように更新された場合に何が起こるかを見てみましょう。

VPCのCIDR範囲がピアリングされたCIDRリストに反映されました。次に、OCIのNSG構成を確認しましょう。

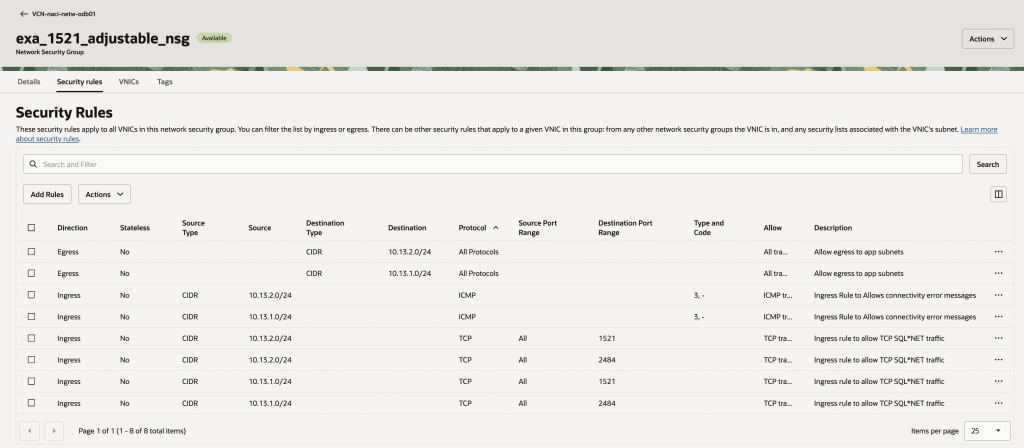

ご覧のとおり、NSGには新たにピアリングされたCIDR範囲10.13.2.0/24用の自動化ルールが含まれていますが、10.13.1.0/24のポート22用のカスタムルールは含まれていません。

この動作は設計上の仕様です。ODBネットワーク上のピアリングされたCIDRリストが変更されるたびに(CIDR範囲の追加または削除に関わらず)、自動化機能はリストを再スキャンし、NSGを元の自動化管理状態にリセットします。その結果、ピアリングされたCIDRに対して手動で追加されたカスタムルールはすべて削除されます。

そこで次の疑問が生じます。追加のアクセス要件を適切に処理するにはどうすればよいのでしょうか?

ソリューション:顧客管理型NSG

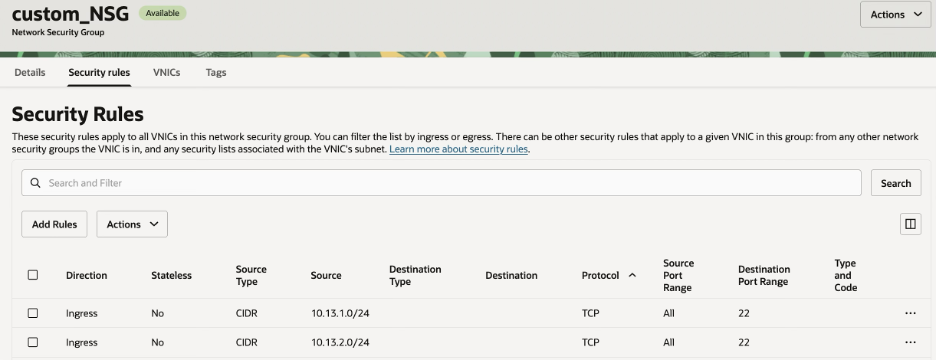

推奨される方法は、カスタムNSGを作成することです。

OCIコンソールで、自動化によってプロビジョニングされたVCNに移動し、[セキュリティ]タブを開いて、[ネットワークセキュリティグループ]を選択します。新しいNSGを作成し、必要な送信元CIDR範囲からポート22へのイングレスルールを追加します。

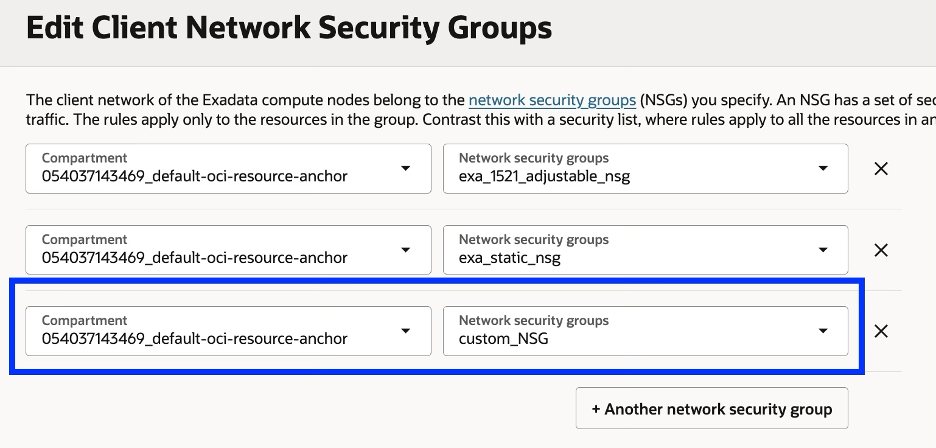

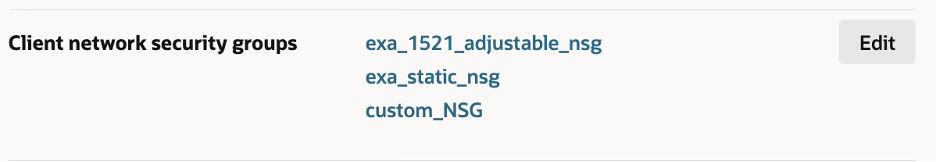

NSGを作成したら、クラスターのネットワークセクションに移動し、クライアントNSGリストにNSGを関連付けます。VMクラスターには、最大5つのNSGを関連付けることができます。

このアプローチでは、自動化によって管理されるNSGとは独立して、専用のNSGでカスタムルールを管理できます。

このブログではExadataに焦点を当てていますが、同じベストプラクティスはAutonomous Databaseの導入やその他のカスタムポート要件にも適用できます。

まとめ

Oracle Database@AWSでは、自動化管理型のNSGは必要な接続性を維持するように設計されており、ピアリングされたCIDRリストが変更されると自動的に更新されます。これらのNSGへの手動変更は上書きされる可能性があるため、追加のアクセス要件には専用のカスタムNSGを使用することをお勧めします。これにより、セキュリティを維持し、構成のずれを防ぎ、カスタムポートを安心して管理できます。

コメント

コメントを投稿